公開:

今だからこそ知っておきたい!脆弱性診断を”定期的に”受ける重要性

サイバー攻撃の被害が深刻さを増すなか、企業では脆弱性診断の導入が進んでいます。しかし、ITシステムの高度化・複雑化により、新たな脆弱性が次々と発見されているのが実情です。

こうしたなか、2025年4月からは「ECサイト構築・運用セキュリティガイドライン」の本運用も始まりました。経済産業省とIPAが策定したこのガイドラインでは、ECサイト事業者に対して「定期的な脆弱性診断の実施」などが強く推奨されています。対象はEC事業者ですが、定期診断の重要性は業種を問わず、すべてのシステム運用者にとって共通の課題といえるでしょう。

本記事では、脆弱性診断を実施する意義、特に“定期的に受けることの重要性”に焦点をあてながら、その背景について解説します。

情報セキュリティ担当者様必見! 脆弱性診断とは?│資料ダウンロード

目次

DXの進展とともに高まるセキュリティリスク

デジタルトランスフォーメーション(DX)の進展により、企業活動はますますITに依存するようになりました。これに比例して、サイバー攻撃の脅威も増大しています。

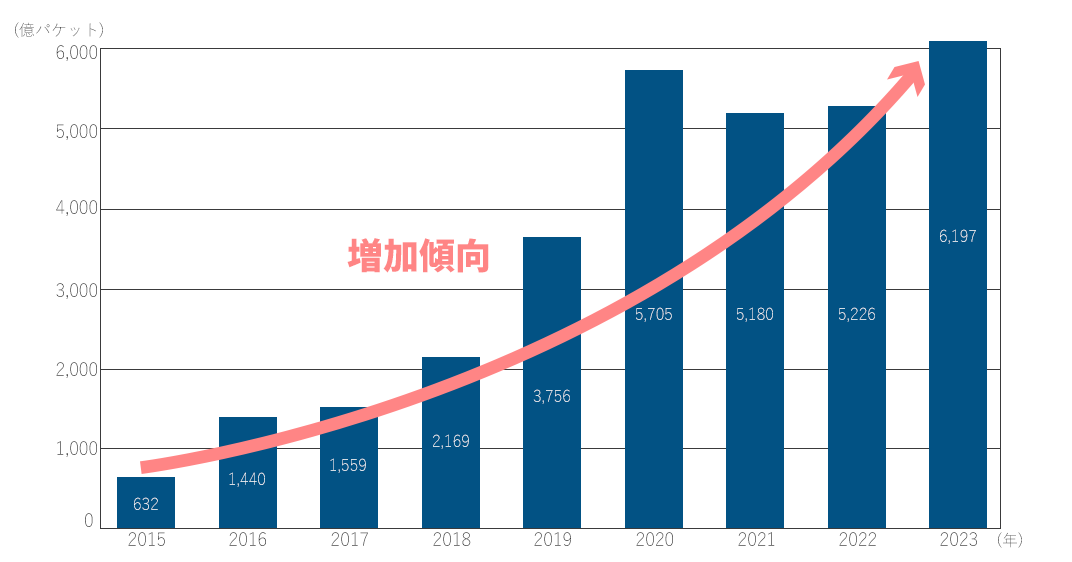

国立研究開発法人情報通信研究機構(NICT)が運用する大規模サイバー攻撃観測網「NICTER」のデータによれば、2023年のサイバー攻撃関連の通信は、2015年と比較して9.8倍にまで急増。2023年には約6,197億件の不審な通信が観測されたといいます。これは、インターネットに接続された機器が平均して14秒に1回の頻度で攻撃を受けていることを意味します。

NICTERにおけるサイバー攻撃関連の通信数の推移(総務省HPより)

こうした攻撃の増加とともに、その手法も巧妙化しています。

特に近年注目されているのは、正規のメールを装って企業内に侵入する「Emotet(エモテット)」や、大量アクセスでシステムを機能停止させる「DDoS攻撃」です。2023年には複数の政府機関や企業がこれらの高度な攻撃を受け、業務に深刻な影響が出る事態となりました。

このような状況を受け、経済産業省をはじめとする関係省庁も注意喚起を実施しており、サイバーセキュリティ対策の重要性は国レベルでも認識されています。こうした環境下では、企業が運用するシステムやアプリケーションの脆弱性を定期的に診断し、対策を講じることが不可欠といえます。

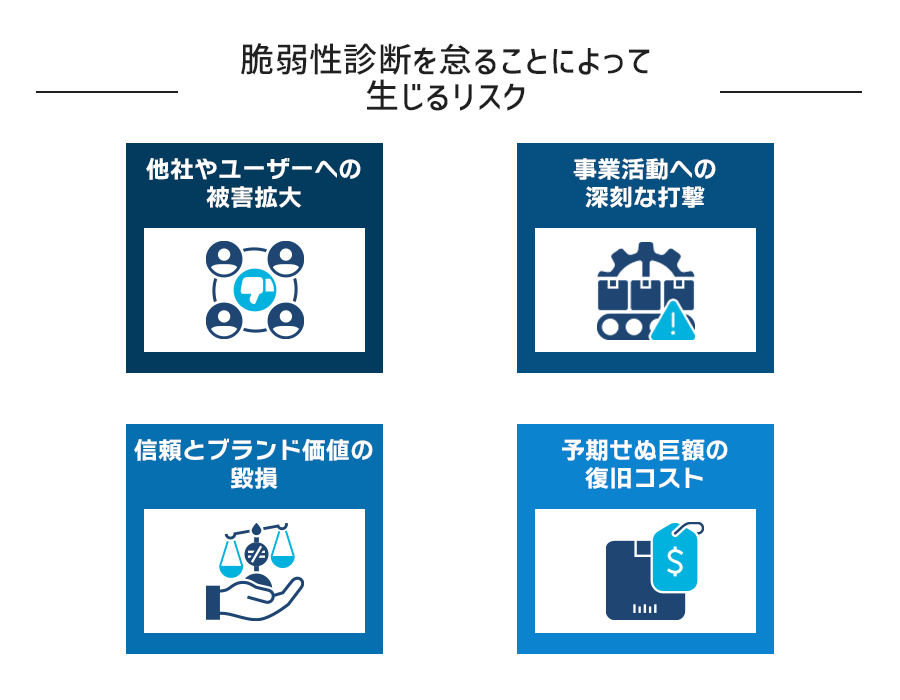

脆弱性診断を怠ることによって生じるリスク

サイバー攻撃の脅威が増大するなか、企業システムの脆弱性を放置することは、深刻な被害にもつながりかねません。ここからは、脆弱性診断を怠ることで生じる具体的なリスクを見ていきましょう。

他社やユーザーへの被害拡大

開発時に見落とされた脆弱性が、ユーザーの個人情報漏えいや不正アクセスといった被害につながるケースがあります。本人認証の不備や入力値の検証漏れといった小さな実装ミスは、ときに深刻なセキュリティインシデントの引き金となることもあります。

また、自社のシステムが攻撃の踏み台として悪用され、他の企業やサービスへの攻撃に加担してしまうケースも存在します。こうした場合、加害者として責任を問われるのは企業全体であり、開発チームもその一端を担うことになります。

事業活動への深刻な打撃

サイバー攻撃は、企業の事業活動に致命的な打撃を与えかねません。2022年2月に発生した大手自動車メーカーへのサイバー攻撃では、システム復旧に1ヶ月以上の期間を要し、国内14工場での生産は一時停止。約1万3,000台の生産に影響が出ただけでなく、その混乱は取引先を含めたサプライチェーン全体に広がりました。

また、攻撃の発見が遅れた場合、攻撃者は社内システムへの侵入を継続し、機密情報の窃取や内部システムの破壊など、より深刻な被害をもたらす可能性が高まります。

信頼とブランド価値の毀損

セキュリティインシデントにより、企業は経済的損失を被るだけでなく、ステークホルダーからの信頼とブランド価値をも損うことになります。大手通信教育会社での個人情報流出事件では、約3,504万件の顧客情報が流出し、情報管理体制の不備が指摘される結果となりました。

このように、事後の調査で「基本的なセキュリティ対策が実施されていなかった」「既知の脆弱性が放置されていた」といった事実が明らかになると、企業としての管理体制そのものが厳しく問われ、顧客や取引先からの信頼回復に長い時間を要することになります。

予期せぬ巨額の復旧コスト

システムの復旧作業には膨大な時間と予算が必要です。IBMの調査によると、2023年のデータ侵害による世界平均の損失額は、約4.45億円(324万ドル)に達しています。

このような事後対応に要する費用は、事前の適切なセキュリティ対策にかかるコストと比較して高くなる傾向にあり、予期せぬ巨額のコスト発生に頭を悩ませる企業も少なくありません。

脆弱性診断を定期的に実施するべき理由

多くの企業がセキュリティ対策の必要性を認識していますが、「一度診断を実施したから大丈夫」「WAF(Web Application Firewall)を導入しているから安全」といった誤った認識を持つこともあります。しかし、実際には一度の脆弱性診断だけでは十分なセキュリティ対策がなされているとはいえません。

ここでは、脆弱性診断を定期的に実施すべき3つの理由について解説します。

1. 高度化・多様化するサイバー攻撃

サイバー攻撃は年々進化を続けており、攻撃者は常に新しい手法を開発しています。近年では、AIや自動化技術を活用した攻撃が登場し、その速度と精度は著しく向上しています。例えば、2023年に猛威を振るった「Snake」マルウェアは、AIを活用して従来の検知システムを回避する手法を用い、企業の機密情報を窃取。従来の対策では検知が困難な新しい攻撃手法として、世界中のセキュリティ専門家に衝撃を与えました。

また、「ゼロデイ脆弱性(未知の欠陥)」を狙った攻撃も深刻化しています。2023年には約25,000件の新たな脆弱性が報告され、1日あたり約68件のペースで新しい脆弱性が発見されています。攻撃者はこれらの脆弱性を素早く悪用するため、企業は常に最新の脅威に備える必要があります。

2. 機能追加・変更によって生じる脆弱性

企業のシステム改修や機能追加は、ビジネスニーズに応えるために不可欠ですが、これらの変更が思わぬ脆弱性を生み出すことがあります。

テストと脆弱性診断のタイミングには特に注意が必要です。現場では効率を重視して両者を並行して進めがちですが、ここに落とし穴があります。テスト後のバグ修正が、既存のセキュリティ対策を弱めたり、新たな脆弱性を作り出したりすることがあるのです。実際に、エラー処理の見直しで入力値のチェックが緩くなったり、例外処理の変更で意図せず情報が外部に漏れたりする事例は少なくありません。このリスクを避けるためには、修正作業が完了した後に改めて脆弱性診断を行うことが大切です。

また、機能の追加や変更を重ねるごとにシステムは複雑化し、脆弱性のリスクも高まります。長期にわたる改修では、計画的な診断の実施が安全を守る鍵となります。

3. OSSやサードパーティ製ライブラリに起因するリスク

現代のシステム開発では、さまざまなオープンソースソフトウェア(OSS)やサードパーティ製のライブラリを利用するのが一般的です。これらの外部コンポーネントに脆弱性が発見された場合、たとえ自社で適切に使用していても、システム全体がリスクにさらされる可能性があります。

2021年に発見されたLog4jの脆弱性は、多くの企業システムに影響を与えた代表的な例です。このようなリスクは、自社だけでは把握が困難であることから、定期的な診断により総合的なチェックを行うことが重要です。

まとめ・定期的な脆弱性診断でサイバー攻撃に備える

システムの変更、新たな脅威の出現、外部コンポーネントの脆弱性など、企業を取り巻くセキュリティリスクは常に変化しています。定期的な脆弱性診断は、こうした変化に対応し、企業を守るための重要な投資といえるでしょう。

AGESTでは、お客様のシステムを継続的に保護するため、高品質な脆弱性診断サービスをご提供しています。システムの特性や運用状況に合わせた最適な診断方法をご提案し、安全で信頼性の高いシステム運用をトータルでサポート。変化し続けるサイバーリスクから、お客様の大切な資産を守ります。

詳しくは、サービス詳細ページをご覧ください。